Dragos, sanoat kiberxavfsizlik kompaniyasi, ma’lum bo’lgan xakerlik guruhi to’lov dasturini joylashtirish uchun uning mudofaasini buzishga va ichki tarmog’iga kirishga harakat qilganini aytdi.

Mutaxassislarning ta’kidlashicha, hujumchilar kompaniya tarmog‘iga kira olmagan, biroq ular SharePoint bulutli xizmati va kompaniyaning shartnomalarni boshqarish tizimidan foydalanish imkoniyatiga ega bo‘lishgan.

“2023-yilning 8-mayida maʼlum boʻlgan kiberjinoyatchilar guruhi Dragos’ga toʻlov dasturi hujumini amalga oshirishga urindi, biroq muvaffaqiyatsizlikka uchradi. Hech qanday Dragos tizimi, jumladan Dragos platformasi bilan bog’liq bo’lgan tizimlar xakerlik hujumiga uchramagan, deyiladi kompaniya bayonotida.

” Jinoiy guruh yangi savdo xodimining shaxsiy elektron pochta manzilini buzish orqali (u boshlangan sanadan oldin) kirish huquqiga ega bo’lgan va keyin [jinoyatchilar] ushbu shaxsiy ma’lumotlardan Dragos xodimi sifatida o’zini namoyon qilish uchun foydalangan va ular nomidan birinchi qadamlarni bajarishgan.”

Xabarlarga ko’ra, SharePoint buzib tashlanganidan so’ng, tajovuzkorlar “Ommaviy ma’lumotlar”ni yuklab olishgan va faqat mijozlar uchun mavjud bo’lgan 25 ta hisobotga kirish huquqiga ega bo’lishgan.

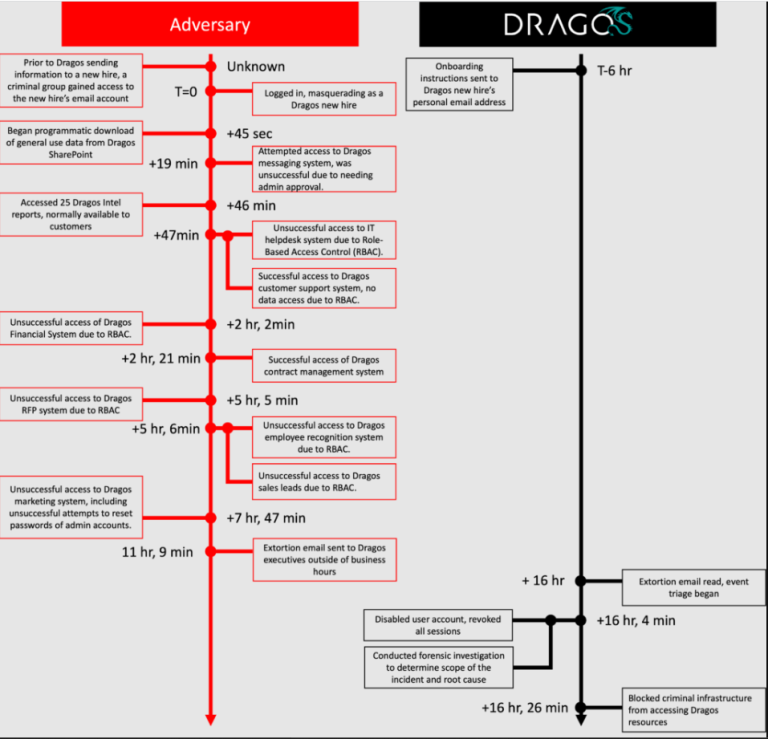

Xodimning akkauntiga kirish imkoniga ega bo‘lgan tajovuzkorlar 16 soat davomida bir nechta Dragos tizimlariga kirishga harakat qilishgan lekin RBAC qoidalariga ko‘ra muvaffaqiyatsizlikka uchragan. Ular orasida: xabar almashish tizimi, yordamchi stol, moliyaviy tizim, takliflar so’rovi tizimi, xodimlarni rag’batlantirish tizimi va marketing tizimlari bor.

Kompaniyaning ichki tarmog’iga kira olmay, hujum boshlanganidan 11 kun o’tgach, hujumchilar Dragos rahbarlariga tovlamachilik xatini yuborishdi. Ushbu xabar 5 soatdan keyin o’qilgan, chunki u ish soatlaridan keyin yuborilgan.

Tovlama xabarini o’qib bo’lgach, besh daqiqada, Dragos hisobni o’chirib tashlaydi, barcha faol seanslarni bekor qildi va tajovuzkorlarning kompaniya resurslariga kirishini blokladi.

Hodisa xronologiyasi

“Ishonchimiz komilki, bizning ko’p qatlamli xavfsizlik nazoratimiz tajovuzkorlarga o’zlarining asosiy maqsadi bo’lgan to’lov dasturini ishga tushirishdan to’sqinlik qildi. Ular shuningdek, yo’nalishni to’g’ri yo’naltira olmadilar,doimiy kirishni o’rnatmadilar yoki infratuzilmaga biron bir o’zgartirish kiritmadilar”-deydi kompaniya rahbari.

“Hodisa oqibatlari bilan shug‘ullangan tashqi firma va Dragos tahlilchilari hodisa to‘xtatilgan deb hisoblasa-da, tergov davom etmoqda. Oʻgʻirlangan maʼlumotlar ommaga eʼlon qilinishi mumkin, chunki biz tovlamachilarga pul toʻlamaslikka qaror qildik”.

Bleeping Computer qayd etishicha, Dragos tomonidan murosa ko‘rsatkichlari qatorida sanab o‘tilgan IP-manzillardan biri (144.202.42[.]216) avvalroq ransomware tomonidan buzilgan tizimlarga masofadan kirish uchun ishlatiladigan SystemBC va Cobalt Strike zararli dasturlarini joylashtirish bilan bog‘langan.

Equinix tadqiqotchilari nashrga SystemBC’dan Conti, ViceSociety, BlackCat, Quantum, Zeppelin va Play kabi ko‘plab to‘lov dasturlari guruhlari tomonidan foydalanilgan, shuning uchun Dragosga hujum ortida kim turganini aytish qiyin. Xususan, mutaxassislar ushbu IP-manzil so’nggi BlackBasta hujumlarida ishlatilganligini ham ta’kidladilar.

Foydalanilgan manba: ”Dragos Axborot Xavfsizligi kompaniyasi xakehttps://texnokun.uz/wp-admin/post.php?post=7748&action=editrlik hujumi haqida xabar berdi”

Eng ko’p o’qilgan maqolalar